OpenLMのセキュリティへの取り組み

サイバーセキュリティフレームワークは、組織がデータセキュリティを強化するために遵守すべき基準を定義しています。そのようなフレームワークの一つにSOC 2(サービス組織管理タイプ2)があります。これは、顧客データを扱うクラウドベースの技術企業に関連しています。

SOC 2の理解

SOC 2は、AICPA(米国公認会計士協会)によって開発された、組織が特定のセキュリティ基準を遵守していることを確認するためのフレームワークです。SOC 2は、顧客情報が外部サービスプロバイダーの手にある間の安全性を保証するために作成されました。

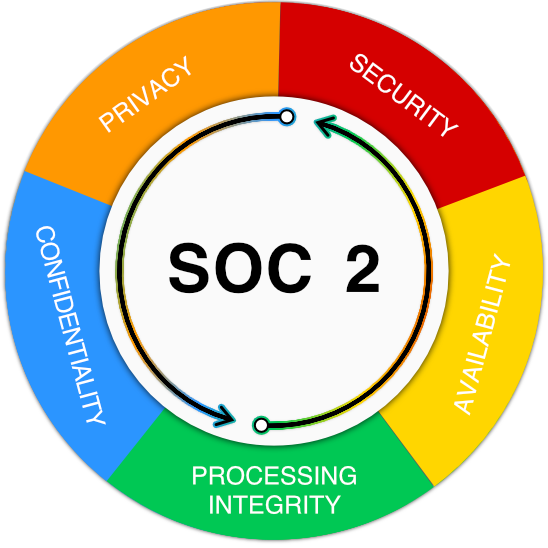

このフレームワークは、セキュリティ、プライバシー、可用性、機密性、および処理の完全性という5つの信頼サービス原則を使用して、厳格なデータセキュリティを維持するための要件を示しています。

SOC 2の概念の定義

SOC 2のコンプライアンスと要件は、他のコンプライアンスフレームワークが課す標準化された条件とは異なり、各企業ごとに固有のものです。各企業は、自社の独自の運営モデルに適した形で、5つの信頼原則のうち3つに準拠するための独自のセキュリティコントロールセットを開発する必要があります。5つの原則がありますが、プライバシーと処理の完全性は適用可能な原則であり、クラウドサービスを提供する組織はそれを適用するかどうかを決定できます。しかし、セキュリティ、機密性、および可用性の原則は、すべてのSOC 2タイプ2監査において必須です。

セキュリティ:データセキュリティの原則は、情報とインフラが侵入から安全であることを確保します。このためには、ACL(アクセス制御リスト)やIDMS(識別および認証管理システム)などのアクセス制御措置が必要になる場合があります。

さらに、侵入検知および回復システム、多要素認証、そしてより厳格な出入り口のファイアウォールルールの実装が必要です。

機密性:特定の人物のみが特定の記録にアクセスできる場合、それらの記録は機密情報と見なされます。この種の情報には、アプリケーションのコード、ユーザーのログイン資格情報、クレジットカード番号、ビジネスプランなどが含まれます。

機密情報は、静的および動的に暗号化される必要があります。さらに、機密情報へのアクセス権限を決定する際には、最小特権の原則を念頭に置くことが重要です。この原則は、アクセス権限が本当に必要な人物にのみ付与されるべきであると述べています。

可用性:システムの可用性に関するサービスレベル契約(SLA)を連続的に満たす必要があります。これには、耐障害性が内在的なシステムの開発と、圧力下でも故障しないようにする必要があります。さらに、災害復旧計画の策定とネットワーク監視システムの実装が必要です。

成功したSOC 2 Type 2監査とOpenLM

SOC 2コンプライアンスとクラウドサービスは切っても切れない関係です。セキュリティがDNAに組み込まれていないサービスは、成功裏にSOC 2監査を完了することはできません。OpenLMのクラウドサービスはセキュリティを考慮して構築され、厳格なアクセス制御ルールを強制し、SOC 2のセキュリティ、機密性、可用性の原則に従っています。